WScr.Kak.Worm

Der Wurm KAK befällt nur englische und französische Windows 95/98-Systeme.

Der Wurm benötigt für seine Infektion den Microsoft Internet Explorer 5 und als

Email-Client (für die Fortpflanzung) Microsoft Outlook Express 5.

Sofern die Voraussetzungen erfüllt sind, kann der Virus in jeder

Email vom Typ HTML als Java-Script enthalten sein. Da dieses "Programm" keinerlei Ausgaben produziert, bemerkt man dessen Ausführung nicht! Somit kann er unbemerkt eine Datei "KAK.HTA" in das Autostart-Verzeichnis von Windows erstellen.

Erst beim nächsten Systemstart wird diese Datei ausgeführt. Dabei erscheint kurz ein Fenster mit dem Titel "Driver Memory Error" und dem Inhalt "S3 driver memory alloc failed".

In dieser Zeit kopiert sich der Virus unter einem neuen Dateinamen in das Windows-Systemverzeichnis. Dieser Dateiname wird generiert aus den ersten 8 Buchstaben des letzten Verzeichnisses in dem Ordner <Windows>\Application Data\Identities.

Außerdem wird der Wurm in das Windows-Verzeichnis als "KAK.HTM" kopiert und so modifiziert, dass er wieder als neue Systeme infizieren kann.

Als nächstes verändert er die Einstellungen von Microsoft Outlook Express 5 in der Registry so, dass zu jeder neu verfassten eMail die Datei "<Windows>\KAK.HTM" als Signatur angehängt wird. Haben Sie bereits eine Signatur eingerichtet, wird diese ab sofort nicht mehr verwendet! Dafür werden folgende Registry-Einträge verändert:

[HKEY_CURRENT_USER\Identities\<UID>\Software\Microsoft\

Outlook Express\5.0\signatures]

"Default Signature"="00000000"

[HKEY_CURRENT_USER\Identities\{DA71B880-3169-11D4-85A2-0020AFB6B97D}

\Software\Microsoft\Outlook Express\5.0\signatures\00000000]

"name"="Signature #1"

"type"=dword:00000002

"text"=""

"file"="C:\\WINDOWS\\kak.htm"

Nach vollendeter Arbeit wird die Datei AUTOEXEC.BAT noch so erweitert, dass bei nächsten Systemstart die erstellte Datei im Autostart-Verzeichnis gelöscht wird.

@echo off>C:\Windows\STARTM~1\Programs\StartUp\kak.hta

del C:\Windows\STARTM~1\Programs\StartUp\kak.hta

Das Original wird unter dem Namen AE.KAK gesichert. Um sein Aufruf trotzdem zu gewährleisten, wird die neu angelegte Datei im Windows-System-Verzeichnis in den Autostart der Registry aufgenommen.

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run]

"cAg0u"="C:\\WINDOWS\\SYSTEM\\DA71B880.hta"

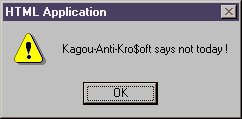

Wird Windows ab 17.00 Uhr jeden 1. Tages im Monat gestartet, gibt der Virus folgende Meldung aus:

Anschließend wird Windows wieder heruntergefahren.

weitere Virenbeschreibungen

weitere Virenbeschreibungen

Virenkunde

Virenkunde